Trois ans après l’explosion de l’IA générative, des milliers d’heures et des millions d’euros se sont évaporés dans des pilotes séduisants mais stériles, tandis que les tableaux de bord financiers peinent encore à afficher des gains qui tiennent devant un comité d’investissement. Derrière

Lorsqu’un contrôle à la frontière, une perquisition éclair ou une compromission physique menace l’intégrité d’un support, la question n’est plus de sauvegarde mais de disparition rapide et totale des traces exploitables, et c’est précisément ce scénario extrême qui a propulsé au premier plan un SSD

Sous les verrières du Lingotto, la salle comble a retenu son souffle quand Jeff Bezos a lancé d’une voix calme une thèse simple et dérangeante qui tranchait avec l’enthousiasme ambiant : l’IA accélère tout, mais l’inédit naît encore de la tête d’un humain déterminé à regarder le problème autrement.

Depuis des mois, le Maniema vit au ralenti numérique, entre appels hachés, mobile money capricieux et internet hésitant qui étranglent commerces, services publics et familles. Le quotidien s’est grippé à force de conversations coupées, de transferts d’argent qui n’aboutissent pas et de connexions

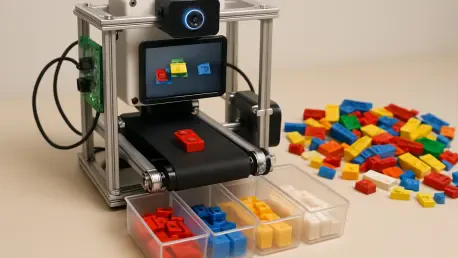

Sous la table, sur des étagères ou dans des bacs géants, la scène est familière : des milliers de briques mélangées où la plaque rare se cache toujours sous les même tuiles communes et l’éternel 2x4, et chaque minute de fouille s’ajoute à la prochaine construction qui prend du retard. Pour les

Le vacarme d’une ligne d’assemblage n’a jamais été tendre avec les nouveautés, et pourtant un humanoïde qui saisit une vis entre le pouce et l’index, la positionne puis manie une visseuse a instantanément retenu l’attention. Dans un marché trop souvent captivé par des cabrioles, la promesse ici