Une vibration brève, un prénom familier qui réapparaît, puis ce message enjoué — “Tu viens à ma fête ? ” — assorti d’un lien vers une carte soignée semblant sortir d’un service d’invitations réputé, et soudain la curiosité l’emporte sur la prudence pendant que le cerveau social cherche déjà qui sera là, ce qu’il faudra apporter et comment ne pas rater le moment.Le piège paraît presque élégant : ton chaleureux, détails flatteurs, promesse d’un retour au lien. Ce décor travaille une corde humaine plus subtile que la peur : l’inclusion. Le leurre tire parti d’un contexte amical où la vigilance, d’ordinaire élevée face aux arnaques bancaires, baisse d’un cran.

Pourquoi Cette Histoire Compte Maintenant

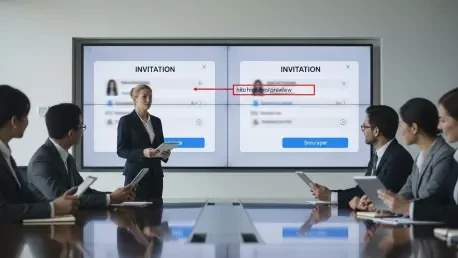

La bataille du phishing s’est déplacée. Les menaces d’amendes et les fausses alertes de banque perdent du terrain au profit d’invitations conviviales qui semblent inoffensives. Ce glissement est stratégique : il vise le besoin d’appartenance, déclenche le FOMO et contourne les défenses érigées contre les scénarios anxiogènes.L’IA joue le catalyseur. Elle génère des textes au ton crédible, recycle des fragments publics de biographie, reproduit la patine de services connus et ajuste le registre à chaque groupe de discussion. Résultat : une campagne à grande échelle qui mine la confiance entre connaissances, pas seulement envers des inconnus, et qui ouvre l’accès aux messageries, puis, en cascade, à d’autres comptes liés.

Dans Les Coulisses du Leurre Social

Le script a changé de grammaire : on passe du “Votre compte sera bloqué” au “On t’attend ! ” ou “Tu es sur la liste ? ”. La curiosité sociale prend le relais de la menace. Ce basculement active des biais connus — désir d’approbation, crainte de rater un moment, validation par le groupe — et rend l’instant du clic terriblement banal.La confiance est importée de la sphère privée. Les messages semblent venir de vrais contacts, parfois d’anciennes connaissances dépoussiérées pour l’occasion. Quelques repères biographiques piochés en ligne suffisent à renforcer l’illusion : un quartier, une école, un surnom. Sous le capot, le lien peut déposer discrètement un logiciel malveillant ou conduire vers un faux formulaire d’identification ; le mot de passe saisi déverrouille la boîte mail, puis l’écosystème connecté.Les indices existent, mais ils misent sur l’inattention : invitation vague, hôte flou, horaires imprécis, imitation de domaines (variantes de Paperless Post, Evite, Punchbowl), compliments excessifs, délais pressants. Pris isolément, chacun semble anodin ; cumulés, ils tracent la signature d’un leurre.

Témoins, Chiffres et Ripostes

Des cas concrets éclairent la mécanique. John Lantigua a cliqué depuis un appareil secondaire “pour prudence” ; son compte compromis a aussitôt relayé l’invitation piégée à ses contacts, donnant à la fraude une caution sociale inattendue. Alyssa Williamson, pourtant vigilante, a reconnu que “le vernis amical a suffi à abaisser ses défenses” le temps d’un geste réflexe.Côté expertise, Alexa Hirschfeld, cofondatrice d’un service d’invitations, résume : “L’attaque cible le désir de lien, pas la peur — c’est ce qui la rend persuasive.” La spécialiste Rachel Tobac ajoute : “Les cybercriminels empruntent les codes de la convivialité pour contourner nos alertes internes.” Le consensus fait état d’une professionnalisation dopée par l’IA et d’une confiance relationnelle désormais instrumentalisée à grande échelle.Les plateformes, elles, publient des guides de détection, ouvrent des adresses de signalement dédiées et partagent des indicateurs de compromission. Ces mesures freinent la propagation, mais l’avantage revient souvent à la simplicité de l’appât social, plus rapide que tout correctif.

Ce Qui Protège Sans Isoler

La riposte la plus efficace commence par un réflexe de vérification relationnelle : qui invite vraiment, pourquoi maintenant, avec quels détails concrets ? Un hôte clairement identifié, un lieu et un horaire précis, l’absence de demandes sensibles forment des repères plus fiables que n’importe quelle charte graphique. En cas de doute, confirmation hors ligne par SMS ou appel, et jamais de saisie d’identifiants via un lien d’invitation.Sur le plan technique, taper l’adresse officielle du service plutôt que cliquer, activer la double authentification, utiliser des mots de passe uniques et révoquer les autorisations d’applications inutiles limitent l’impact d’un éventuel faux pas. En cas de clic, changer immédiatement les mots de passe, vérifier les connexions actives, activer les alertes de sécurité, prévenir les contacts et signaler l’URL suspecte aux plateformes rompent la chaîne de contagion.

Et Après : Refaire Confiance, Autrement

Ce phénomène a rappelé que l’arnaque la plus redoutable empruntait désormais la voix de la convivialité. Il a imposé une hygiène mêlant prudence sociale et discipline numérique, où l’on vérifiait les détails avant d’honorer l’invitation. En pratique, une règle simple s’était ancrée : aucune authentification via un lien d’événement, jamais. Et une habitude nouvelle s’était installée dans les groupes — un canal rapide de confirmation — pour que la joie de se réunir survive, sans offrir un boulevard aux imitateurs.